SAE5.03 : Assurer la sécurisation et la supervision avancées d’un système d’information

Projet : Infrastructure vulnérable + chaîne d’attaque + supervision

Contexte du projet

Cette SAE consistait à concevoir une infrastructure réseau complète, segmentée et réaliste, puis à y intégrer volontairement des vulnérabilités afin de construire une chaîne d’attaque exploitable. L’objectif était de comprendre le fonctionnement d’un SOC/CERT : détection, analyse, supervision et réponse à incident, tout en adoptant une vision globale de la sécurité réseau, système et applicative.

Objectifs principaux

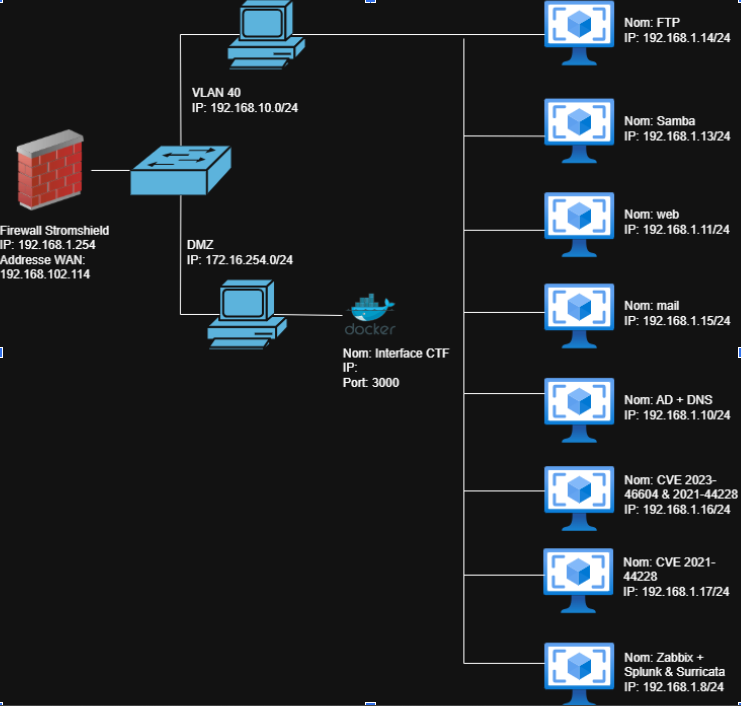

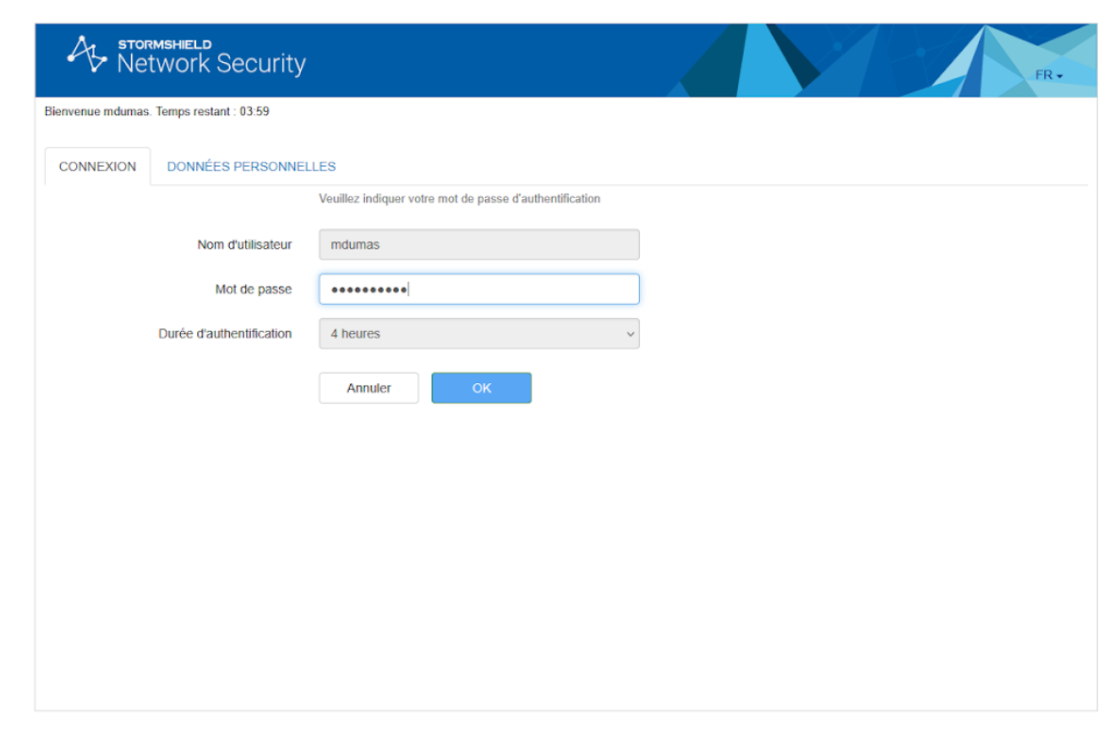

- Concevoir une architecture réseau segmentée (VLAN, DMZ, Stormshield)

- Déployer des services internes (Web, FTP, Samba, Mail, AD)

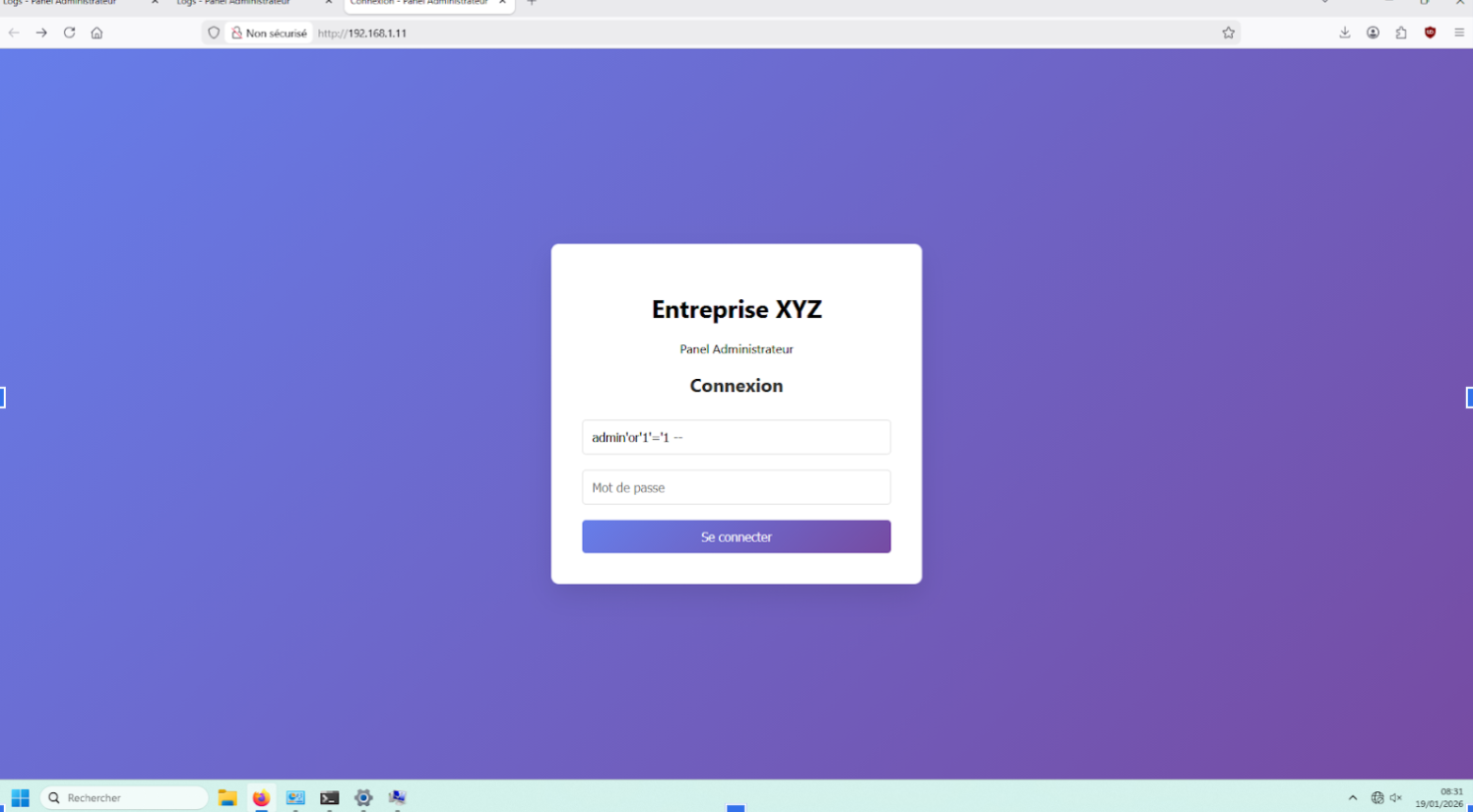

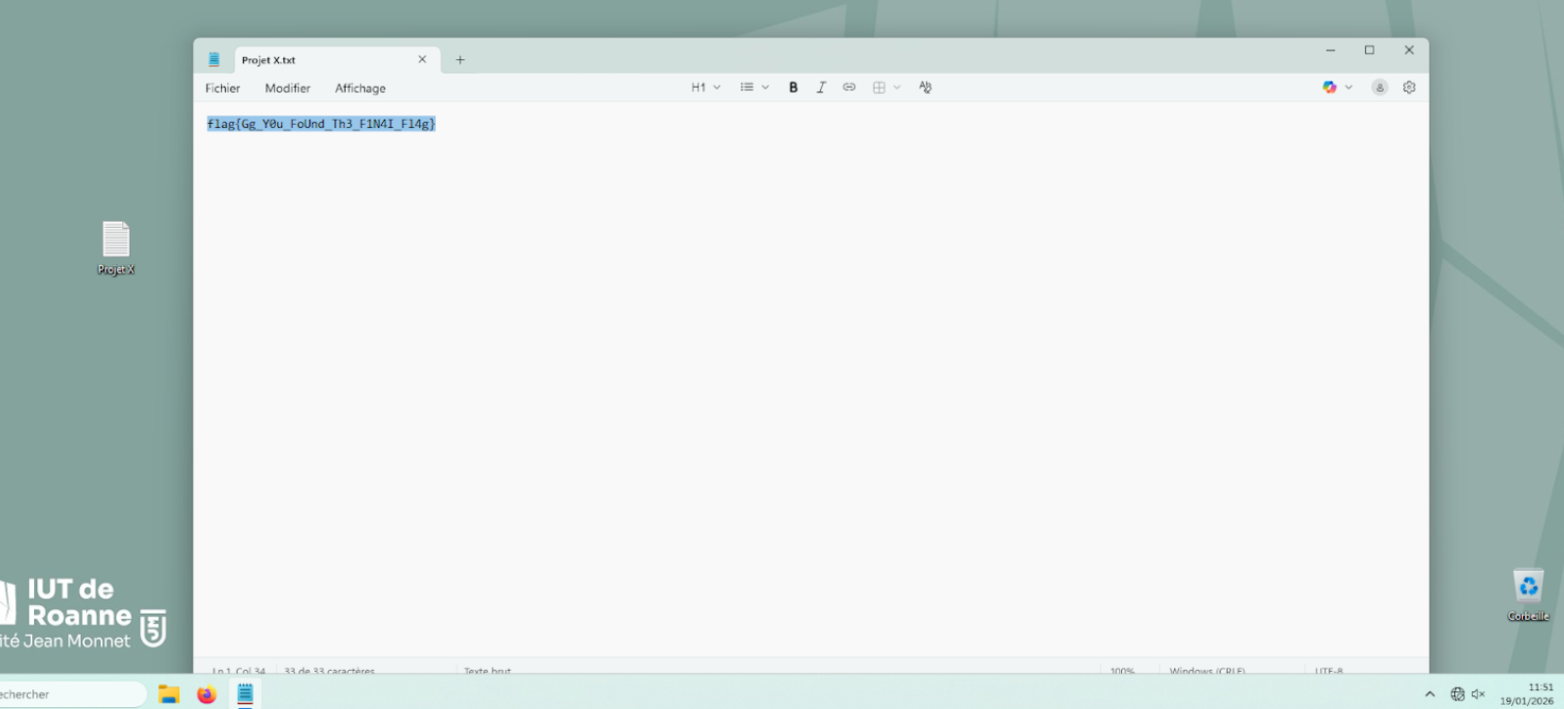

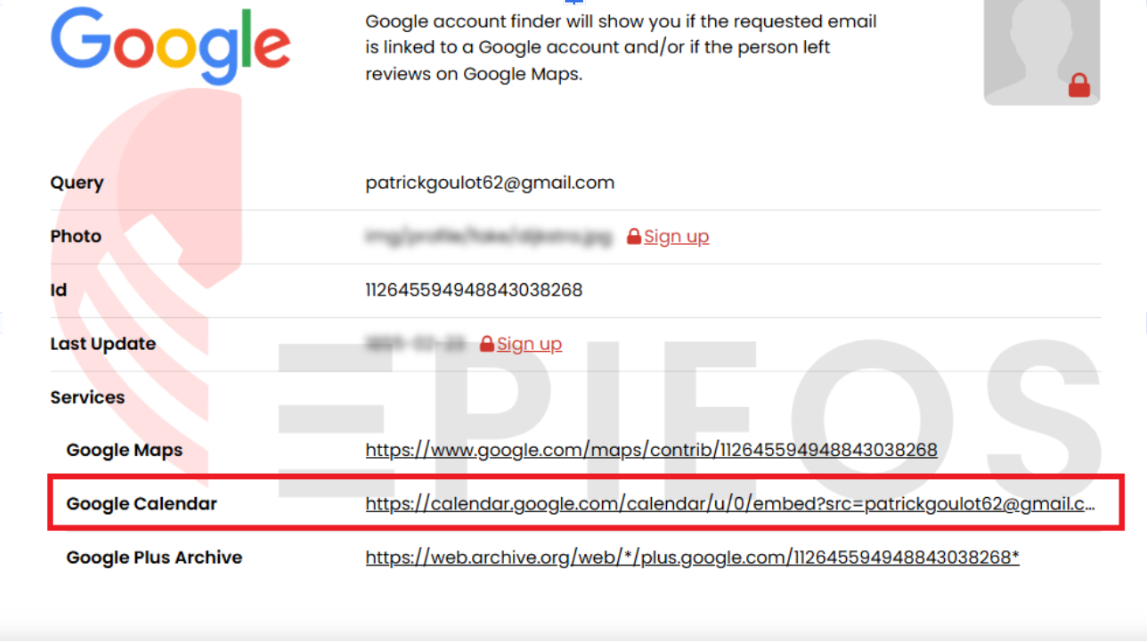

- Intégrer des vulnérabilités applicatives et systèmes (SQLi, path traversal, CVE ActiveMQ)

- Construire une chaîne d’attaque complète et réaliste

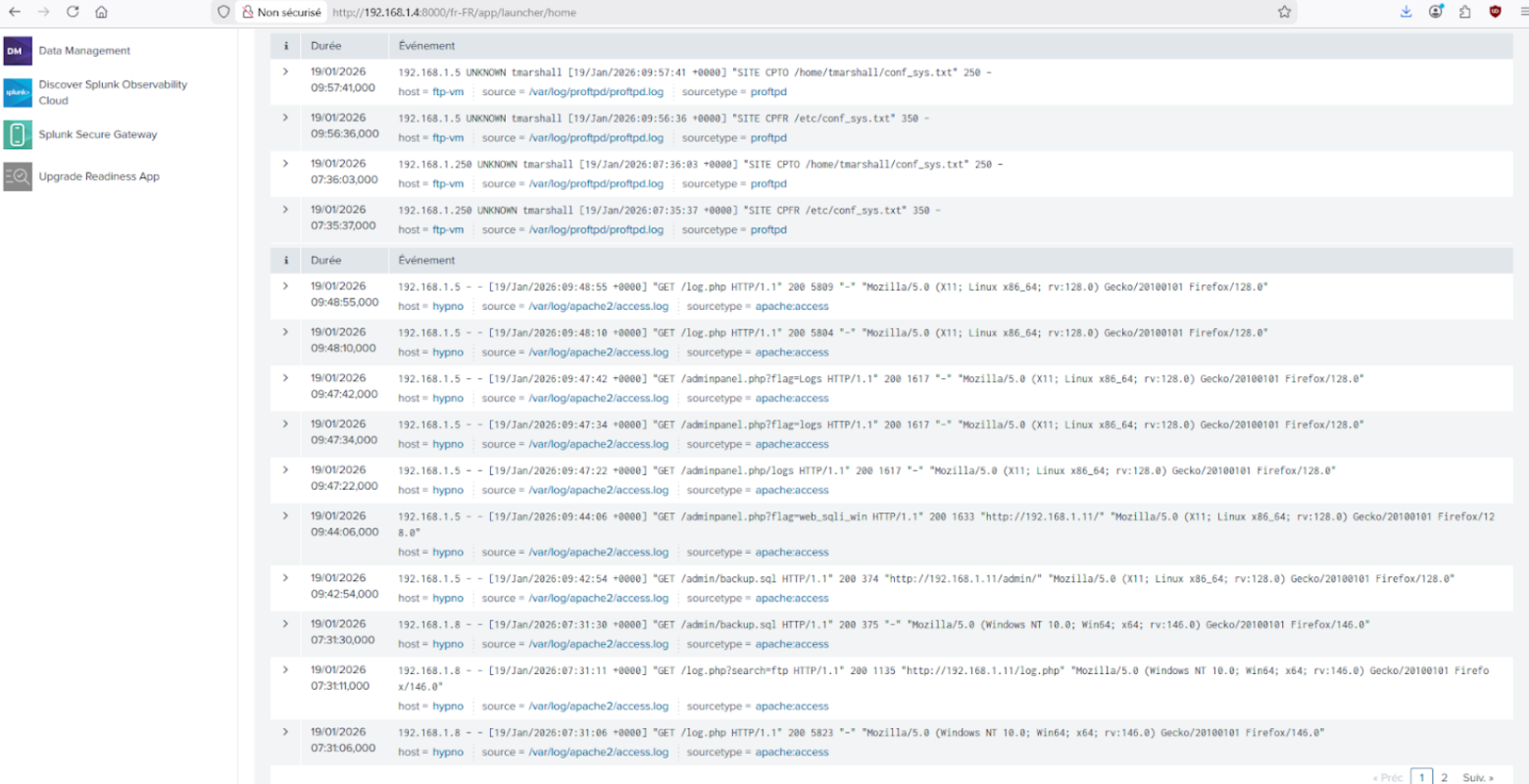

- Mettre en place une supervision avancée (Zabbix, Suricata, Splunk)

- Documenter l’ensemble du projet et analyser les incidents

Apprentissages critiques mobilisés

- AC31.01 – Conception réseau intégrant sécurité et supervision

- AC31.03 – Maquette fonctionnelle

- AC31.04 – Argumentation et justification technique

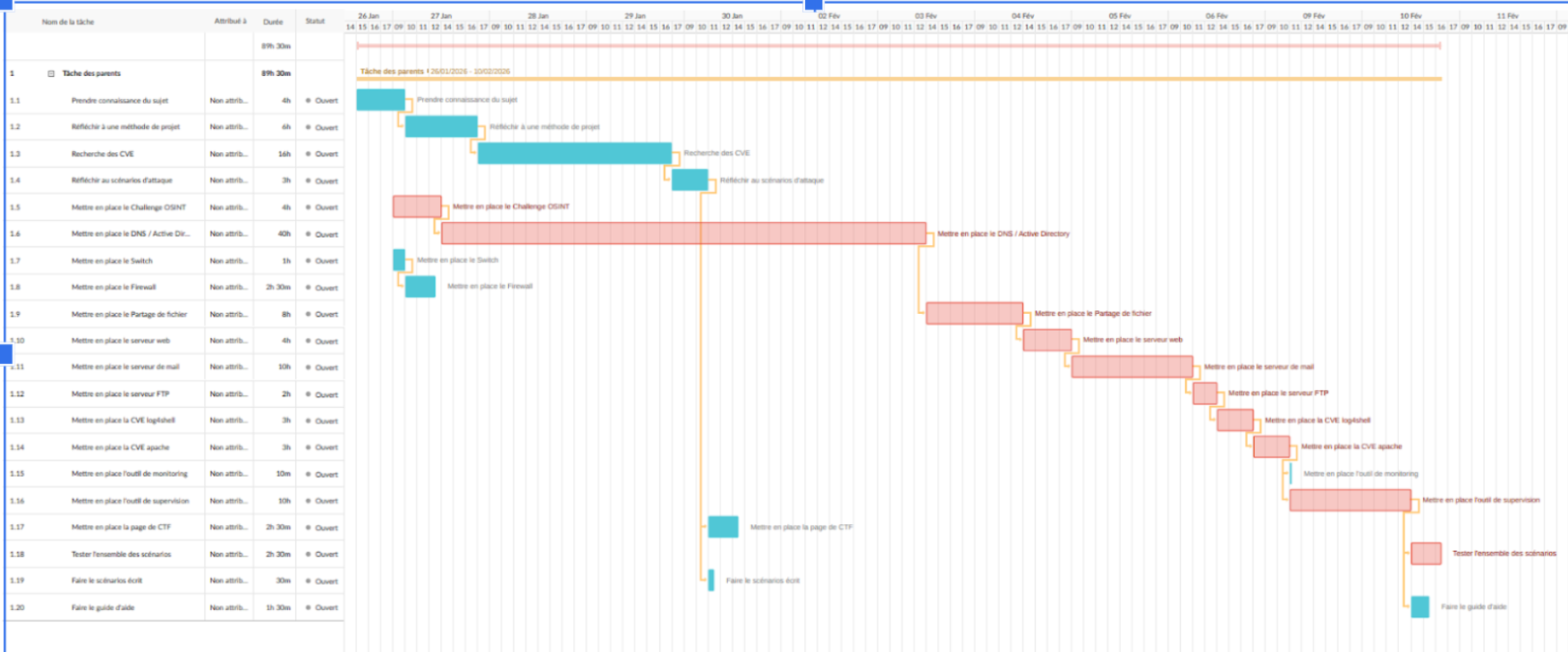

- AC31.06 – Gestion du projet

- AC34.01Cyber – Analyse de risque

- AC34.02Cyber – Outils avancés de sécurisation

- AC34.03Cyber – Sécurisation des OS

- AC34.04Cyber – Proposition d’architecture sécurisée

- AC35.01Cyber – Surveillance du SI

- AC35.02Cyber – Méthodologie de tests d’intrusion

- AC35.03Cyber – Réaction à incident

- AC35.04Cyber – Administration des outils de supervision

Résultats obtenus

- Infrastructure réaliste, fonctionnelle et exploitable pour un scénario d’attaque

- Vulnérabilités opérationnelles et démontrées

- Supervision capable de détecter les attaques

- Documentation claire permettant de comprendre la chaîne d’attaque

- Vision complète du fonctionnement d’un SOC/CERT

Travaux réalisés

Analyse réflexive

1. Description

Dans cette SAE, j’ai conçu une infrastructure réseau complète et segmentée, intégrant une DMZ, des VLAN, un pare-feu Stormshield et plusieurs services internes (Web, FTP, Samba, Mail, Active Directory). L’objectif était de créer un environnement volontairement vulnérable afin de construire une chaîne d’attaque réaliste et de mettre en place une supervision avancée capable de détecter ces attaques. Le projet incluait également la documentation technique et l’analyse des incidents détectés.

2. Ressenti

Au début, j’étais impressionnée par l’ampleur du projet : architecture réseau, services multiples, vulnérabilités à intégrer, exploitation offensive et supervision avancée. J’ai ressenti une certaine pression, car chaque erreur pouvait compromettre la cohérence de la chaîne d’attaque. Cependant, au fil du projet, j’ai gagné en assurance. Voir Suricata et Splunk détecter nos attaques en temps réel a été particulièrement gratifiant et m’a donné le sentiment d’être dans un véritable environnement SOC/CERT.

3. Analyse

Cette SAE m’a permis de comprendre en profondeur les interactions entre réseau, systèmes, vulnérabilités et supervision. J’ai appris à concevoir une architecture sécurisée, à déployer des services critiques, à intégrer volontairement des failles applicatives et systèmes, et à construire une chaîne d’attaque complète allant de la reconnaissance à la compromission d’un Active Directory. J’ai également renforcé mes compétences en supervision grâce à Suricata, Splunk et Zabbix, en apprenant à analyser des logs, détecter des comportements suspects et comprendre les mécanismes d’intrusion.

4. Conclusion

Ce projet m’a permis de développer une vision globale de la cybersécurité, en combinant architecture réseau, sécurité système, exploitation offensive et supervision. J’ai gagné en rigueur, en autonomie et en capacité d’analyse. Cette SAE m’a donné une expérience très proche de celle d’un environnement professionnel SOC/CERT, et a renforcé ma capacité à travailler sur des infrastructures complexes et vulnérables.

5. Plan d’action

Si je devais améliorer ce projet, je renforcerais encore la segmentation réseau, j’ajouterais des scénarios d’attaque plus variés (bruteforce, exploitation IoT), et je mettrais en place une corrélation d’événements plus avancée dans Splunk. Je souhaite également approfondir l’analyse forensic et la réponse à incident pour compléter la vision SOC/CERT acquise dans cette SAE.

Savoir‑faire

- Concevoir une architecture réseau segmentée intégrant VLAN, DMZ et pare-feu Stormshield

- Déployer et configurer des services critiques (Web, FTP, Samba, Mail, Active Directory)

- Intégrer volontairement des vulnérabilités pour construire un environnement d’attaque réaliste

- Mettre en œuvre une chaîne d’attaque complète : reconnaissance, exploitation, pivot, compromission

- Configurer et exploiter des outils de supervision avancée (Suricata, Splunk, Zabbix)

- Analyser des logs, détecter des comportements suspects et comprendre les mécanismes d’intrusion

- Documenter une infrastructure complexe et produire un rapport technique structuré

Savoir‑être

Cette SAE m’a demandé une grande capacité d’analyse, de la rigueur et une forte autonomie. J’ai appris à travailler de manière méthodique, à collaborer efficacement au sein du groupe et à prendre des décisions techniques argumentées. La gestion d’un environnement volontairement vulnérable m’a également permis de développer mon sang‑froid, ma curiosité et ma capacité à résoudre des problèmes complexes dans un contexte proche d’un SOC/CERT.